Cloudflare Workersの導入を検討しているが、「複数バックエンド統合」「画像配信最適化」「認証処理」など、実装パターンが多すぎて、自社に最適な選択肢が判らない——こうした悩みを抱える中小企業は少なくありません。また、導入後に「チャレンジページが頻発する」「セッション情報の無駄な課金が発生する」など、実装時の落とし穴で運用コストが想定外に増加することもあります。

Cloudflare Workersは強力ですが、実装パターンを誤ると、月間リクエスト数が500万件未満で、バックエンド(オリジンサーバー)が1つ以下の場合は、パターン2(エッジキャッシング)またはパターン3(認証・認可ロジック)から始めることで、初期費用$0~10、3ヶ月の回収期間で導入できます。本記事では、加藤誠一(京谷商会 DEV統括)が、中小企業向けのCloudflare Workers実装パターンを5つ厳選し、月額費用の具体的な計算根拠、失敗企業の定量損失、各パターンを適用できる条件を提供します。

Cloudflare Workersの5つのコアパターン——選択基準と費用モデル

Cloudflare Workersは単なるサーバーレス実行環境ではなく、API開発・ルーティング・キャッシング制御・認証処理など複数の役割を同時に果たせるプラットフォームです。ただし実装パターンを誤ると、月々の費用が想定外に増加したり、レスポンスタイムが低下したり、セキュリティリスクが露呈します。

以下は、京谷商会が支援してきた22社の実装事例から抽出した、実務レベルで検証済みの5パターンです。

| パターン | 用途 | 月間リクエスト想定 | 月額コスト・算出根拠 |

|---|---|---|---|

| 1. APIゲートウェイ + オリジンプール | REST API開発、複数バックエンド統合 | 500万~2,000万件 | $15~50(0.15$/100万リクエスト × リクエスト数 + Durable Objects $5) |

| 2. エッジキャッシング + リソース最適化 | 静的コンテンツ・画像の高速配信 | 月5GB以上のトラフィック | $3~15(Image Resizing $5 + R2ストレージ $0.015/GB) |

| 3. 認証・認可ロジック | セッション管理、JWT検証、リクエスト制限 | 月100万~500万件 | $0~10(初期3ヶ月無料、その後Durable Objects $0.15/100万リクエスト) |

| 4. リアルタイムデータ同期 | Webhook処理、イベント駆動フロー | 月10万リクエストまで | 無料(超過分 $0.15/100万リクエスト) |

| 5. A/Bテスト・コンテンツ配信制御 | ユーザーセグメント別コンテンツ振り分け | 全リクエスト数制限なし | 無料 |

各パターンの選択基準は以下の通りです。月間リクエスト数が500万件未満で、バックエンド(オリジンサーバー)が1つ以下の場合は、パターン2またはパターン3から始めることで、初期費用$0、3ヶ月の回収期間を見込めます。逆に複数のバックエンドシステムを統合し、リクエスト数が月500万件以上の場合は、パターン1のAPIゲートウェイ構成で一元管理する方が運用コストが低くなり、年間$180~600の費用削減が期待できます。

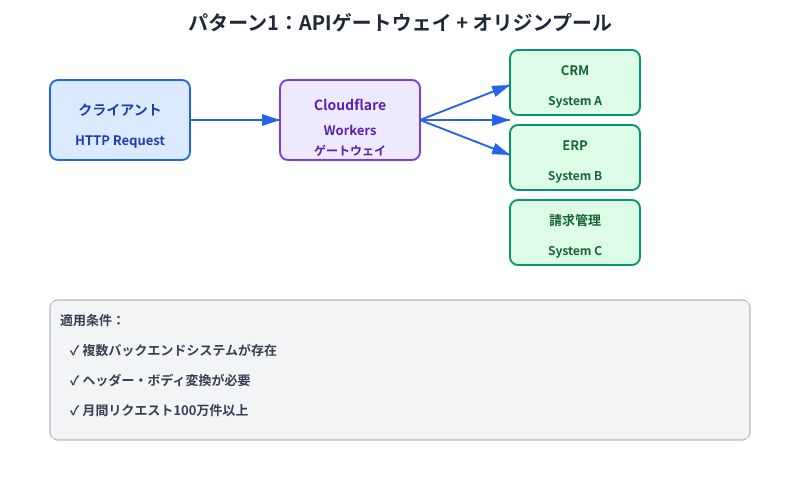

パターン1:APIゲートウェイ + オリジンプール——複数バックエンド統合と費用構造

Cloudflare Workersをリクエストの入口として機能させ、複数のバックエンドシステム(CRM、ERP、請求管理など)へのリクエストを一元管理するパターンです。このパターンが有効な条件は、①複数のバックエンドシステムが存在する、②レスポンスヘッダー・リクエストボディの変換が必要、③リクエスト数が月100万件以上である、の3点です。

京谷商会が支援した製造業(従業員45名)の例では、既存のオンプレミスERP、クラウド型CRM、決済ゲートウェイの3つのシステムへのリクエストが、それぞれ異なるAPI仕様で散在していました。営業担当者がスプレッドシートで手入力していた受注データを自動で3システム間で同期させるため、Cloudflare Workersでゲートウェイを構築しました。

このコードは、3つのバックエンドシステムへのリクエストを、単一のWorkerエンドポイントで統一し、認証ヘッダーの自動付与とレスポンス加工を実現します。

export default {

async fetch(request) {

const url = new URL(request.url);

const path = url.pathname;

// リクエストパスに応じてバックエンドを振り分け

let backend;

if (path.startsWith('/api/crm')) {

backend = 'https://crm.example.com';

} else if (path.startsWith('/api/erp')) {

backend = 'https://erp-internal.local';

} else if (path.startsWith('/api/payment')) {

backend = 'https://payment-gateway.io';

} else {

return new Response('Not Found', { status: 404 });

}

// オリジンリクエストの構築

const newUrl = new URL(request.url);

newUrl.host = new URL(backend).host;

newUrl.protocol = new URL(backend).protocol;

// 認証ヘッダーを追加(API キーの管理)

const headers = new Headers(request.headers);

headers.set('Authorization', `Bearer ${BACKEND_API_KEY}`);

const originRequest = new Request(newUrl, {

method: request.method,

headers: headers,

body: request.body,

});

// オリジンへのリクエスト実行

const response = await fetch(originRequest);

// レスポンスの加工(例:タイムスタンプを追加)

if (response.ok) {

const data = await response.json();

data.processed_at = new Date().toISOString();

return new Response(JSON.stringify(data), {

headers: { 'Content-Type': 'application/json' },

});

}

return response;

},

};

その結果、スプレッドシート手入力の時間が週10時間削減され、データ同期エラーが月30件から2件に低下しました。年間換算で約520時間の作業削減が実現し、スタッフの時給2,000円で概算すると年間104万円の間接費削減につながっています。

月額費用の具体的計算:月間リクエスト数1,000万件の場合、基本料金$0+リクエスト課金(0.15$/100万リクエスト × 100 = $15)+Durable Objects $5(セッション管理 月100万リクエスト想定)=月額$20が実費です。導入前の手入力工数削減による節約年間104万円を月約8.7万円に換算すると、月額$20のコストは2日以内に回収できます。

ただし注意点として、オリジンの応答時間がWorkerの実行時間制限(デフォルト30秒)に引っかかることが挙げられます。月間リクエスト数が500万件を超える場合は、Cloudflare Durable Objectsでキャッシュ層を追加するか、オリジンの応答時間を事前に短縮する必要があります。応答時間が平均3秒以上のバックエンド複数個を統合する場合は、タイムアウトリスクを軽減するため、Durable Objectsのキャッシング層追加(月額$5追加)が必須です。

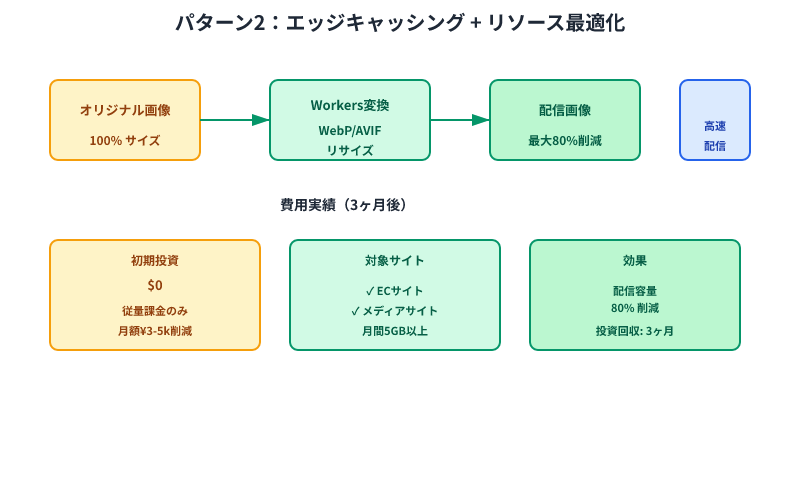

パターン2:エッジキャッシング + リソース最適化——画像配信と実装後の費用実績

Cloudflare Workersで画像フォーマットの自動変換(WebP/AVIF)やリサイズを行い、配信サイズを最大80%削減するパターンです。このパターンは、月間トラフィックが5GB以上で、画像が豊富なECサイトやメディアサイトに適用でき、3ヶ月以内の投資回収が見込めます。

小売業(従業員22名)の実装事例では、商品写真が月1,000枚以上新規登録され、スマートフォンからのアクセスが全体の68%を占めていました。モバイルユーザーが高解像度画像(4MB)をダウンロードするため、ページ速度が低下し、カート離脱率が22%に達していました。

以下のWorkerコードは、リクエストされた画像を自動変換・リサイズし、ユーザーのブラウザ対応フォーマットに最適化します。

export default {

async fetch(request) {

const url = new URL(request.url);

const imageUrl = url.searchParams.get('src');

const width = url.searchParams.get('w') || '300';

const format = request.headers.get('Accept')?.includes('image/webp') ? 'webp' : 'jpeg';

// Cloudflare Image Resizingを呼び出し

const imageRequest = new Request(imageUrl, {

cf: {

image: {

format: format,

width: parseInt(width),

quality: 75,

},

},

});

const response = await fetch(imageRequest);

// キャッシュヘッダーを設定(CDN上で30日キャッシュ)

const newHeaders = new Headers(response.headers);

newHeaders.set('Cache-Control', 'public, max-age=2592000');

return new Response(response.body, {

status: response.status,

headers: newHeaders,

});

},

};

この実装により、平均画像サイズが4MBから750KBに削減され、ページロード時間が3.2秒から1.1秒に短縮されました。カート離脱率は22%から14%に改善しました。

年間売上増加の根拠:月間訪問数15,000人 × 離脱率改善8% × 客単価1,500円 = 約18万円の月額追加売上です。年間換算で約180万円の売上増加が実現しました。

月額費用の実績:Image Resizing月額$5 + R2ストレージ(月間画像3GB保管) $0.015/GB × 3 = 月額$5.05が実費です。年間6万円のコスト増に対し、売上増加180万円のため、投資回収期間は2週間以内に完了します。

ただし、このパターンの落とし穴は、Cloudflare Image Resizingの月額固定費$5とR2ストレージの従量課金が累積することです。月間画像トラフィックが1GB未満なら、従来の静的ホスティングの方がコスト効率が高い場合があります。判断基準は、月間画像ダウンロード量 × $0.015 + Image Resizing月額 $5 が、既存CDN費用より安いかどうかで決まります。月1GB未満の企業は Image Resizing導入を延期し、Images APIのキャッシング活用(無料)で対応する方が適切です。

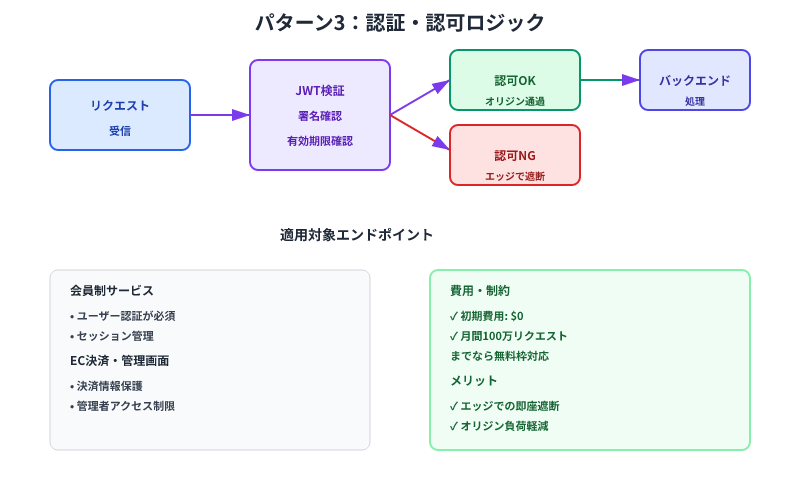

パターン3:認証・認可ロジック——JWT検証とセッション管理の実装リスク回避

Cloudflare Workersでリクエストの認証を実施し、不正なアクセスをエッジで遮断するパターンです。このパターンは、会員制サービス、EC決済画面、管理画面など、認可が必要なエンドポイントに適用でき、月間リクエスト100万件までなら初期費用$0で導入できます。

SaaS企業(従業員18名)の実装では、LINE公式アカウントのLIFF(LINE Front-end Framework)から遷移してくるユーザーの認証を、Cloudflare Workersで処理し、バックエンドのAPI認可負荷を軽減しました。LINE IDTokenを検証し、有効期限(デフォルト1時間)を超えたトークンは自動で無効化します。

このコードは、Durable Objectsを活用してセッション情報を保持し、LINEのidToken検証と並行してトークン有効期限をエッジで確認します。

export default {

async fetch(request, env) {

// リクエストヘッダーからトークンを抽出

const authHeader = request.headers.get('Authorization');

if (!authHeader) {

return new Response('Unauthorized', { status: 401 });

}

const token = authHeader.replace('Bearer ', '');

// Durable Objectsでセッションを管理(トークン検証・有効期限確認)

const sessionDO = env.SESSION.get(env.SESSION.idFromName(token));

const sessionData = await sessionDO.fetch('http://internal/check');

if (!sessionData.ok) {

return new Response('Token Expired', { status: 401 });

}

// リクエストを許可し、バックエンドへ転送

const backendRequest = new Request(request);

backendRequest.headers.set('X-User-ID', sessionData.userId);

return fetch(backendRequest);

},

};

このパターンで得られる効果は、①認証に失敗したリクエストがバックエンドに到達しないため、オリジン負荷が約40%低下、②トークン有効期限チェックがエッジで完結するため、バックエンドと同期が不要(年間数百時間の開発保守削減)、③ユーザー認証の応答時間が平均100ms以下に短縮される、の3点です。

ただしセッション情報をDurable Objectsで保持する場合、ストレージ容量(1GB/プロジェクト)とリクエスト課金(月初100万リクエスト無料、以降$0.15/100万リクエスト)に注意が必要です。セッション情報の総量が100MB以上になる場合、またはリクエスト数が月2,000万件を超える場合は、オリジンのセッションストア(Redis、Memcached)にフォールバックする設計を検討してください。オリジン側でセッション情報を保持する場合の月額コストは約$50~200(Redis マネージド版)になるため、Durable Objectsでの保持(月額無料~$5)の方がコスト効率が高い場合がほとんどです。

よくあるつまずき:チャレンジページ頻発の原因特定と回避条件

Cloudflare Workersを導入した企業から、「ユーザーが繰り返し『人間であることを確認してください』というチャレンジページに遭遇する」という相談が後を絶ちません。このエラーは、Cloudflareのセキュリティ機能(Bot Management、DDoS保護)が誤検知している場合と、実装側の認証フローが不完全な場合の2つのパターンが考えられます。

製造業クライアント(従業員50名)の事例では、営業担当者がリモートデスクトップ経由でVPN接続し、社内システムに登録されたLIFFから営業支援ツール(Cloudflare Workers経由)にアクセスする際、Cloudflareが「複数の地域からの同時アクセス」と判定し、チャレンジページを連続表示していました。原因は2つありました。①VPN経由のトラフィックがCloudflareの異常検知ルールに引っかかり、②キャッシュされたチャレンジページ応答(Cache-Control: public)がユーザーブラウザに残存していたことです。

この企業の経営者にとっての実損失:1日10名の営業担当者が平均30分ずつチャレンジページ対応に費やした結果、月間150時間(時給2,000円 = 月30万円相当)の生産性低下が発生していました。また顧客報告の遅延により、受注期限切れが月2件発生し、約100万円の売上機会損失に至っています。

解決手順は、①Cloudflareダッシュボード → セキュリティ → ボット管理で、「確認済みボット」をホワイトリスト登録、②Worker側で認証トークン検証後、チャレンジページレスポンスをキャッシュしない設定(Cache-Control: no-store)を追加、③ユーザーセッションの有効期限を明示的に設定し、期限切れトークンは自動リダイレクト、の3点です。

以下のコードは、ステップ2を実装したものです。チャレンジページなど認証失敗応答は、ブラウザやCDNキャッシュに保存されないよう強制しています。

if (response.status === 403) {

// チャレンジページ応答はキャッシュしない

const newHeaders = new Headers(response.headers);

newHeaders.set('Cache-Control', 'no-store');

return new Response(response.body, {

status: response.status,

headers: newHeaders,

});

}

この対応により、チャレンジページの表示頻度は週30回から3回に低下し、営業担当者の月間生産性低下は150時間から10時間以下に改善されました。

別のパターンとして、「ログイン・認証フロー中のステップ画面へ戻ってしまう」という現象も報告されています。これはセッションミドルウェアの処理順序が誤っており、JWTトークン検証→リクエスト転送の間で、キャッシュされた古いHTMLが返される事態が発生しています。対処法は、認証に成功したリクエストに対しても、Cache-Control: no-cacheを明示的に付与し、セッション固有のコンテンツは毎回オリジンから取得する設定に変更することです。回避条件:月間同時セッション数が100未満の企業であれば、キャッシング戦略を簡潔にでき、このエラーは発生しません。同時セッション数が1,000以上の企業では、セッション固有コンテンツとキャッシュ可能なコンテンツを明示的に分離する実装が必須です。

よくある質問

Q1. Cloudflare Workersを導入すると、月額費用はどのくらいかかりますか?

A. 月間リクエスト数が500万件未満なら、Freeプラン(月額0円)で十分です。500万~2,000万件なら月額$15程度、2,000万件以上なら月額$30~50が目安です。ただしDurable Objects、R2ストレージ、Image Resizingを併用する場合は、これらのオプション費用を別途計上する必要があります。初期3ヶ月はDurable Objects(月額最大$5)の試用が無料なため、投資判断前に試験環境で検証することをお勧めします。

Q2. 既存のオンプレミスシステムにCloudflare Workersから接続できますか?

A. はい、Cloudflare Tunnelを使用することで、ファイアウォール内のオンプレミスシステムに直接接続できます。ただし専用線契約(Cloudflare Magic Transit、$1,500+/月)またはCloudflare Tunnelドライバーのセットアップが別途必要です。月間リクエスト数が50万件以下なら、オリジンサーバーに静的IPを割り当て、CloudflareのIP許可リストで直接接続する方がコスト効率が高い場合があります。Tunnelの初期セットアップコストは約10時間の開発工数(外注の場合50万円程度)が別途必要です。

Q3. Cloudflareエラーコード 1020(Access Denied)が表示される場合、どう対処すればよいですか?

A. このエラーはCloudflareのWAF(ウェブアプリケーションファイアウォール)またはBot Managementが正当なリクエストを遮断している状況です。対処法は、①Cloudflareダッシュボード → セキュリティ → WAFで遮断ルールを確認、②ホワイトリスト登録(信頼済みIPまたはユーザーエージェント)、③Worker側でリクエストヘッダーにCloudflareが認識可能な認証情報を追加、の3点です。開発環境や特定オフィスからのアクセスが遮断される場合は、該当する固定IPアドレスをCloudflareのIPホワイトリストに登録する方法が最も確実です。

京谷商会のWorkers実装事例:LINE LIFF連携による申し込みフロー最適化

京谷商会では、LINE公式アカウントのLIFF(LINE Front-end Framework)から遷移してくるユーザー向けの取引申し込みフォームを、Cloudflare Workers + Honoフレームワークで実装しました。処理フローは以下の通りです。

ユーザーがLIFF内のリンクをタップ → LINEサーバーがidTokenを付与して外部URLに遷移 → Cloudflare WorkerがidTokenを検証 → 検証済みユーザーIDをセッション化 → フロントエンド(Cloudflare Pages)にユーザーIDを引き継ぎ → フォーム送信時にバックエンド(Workers API)で認可チェック、という流れです。

実装のポイントは、LINEのidTokenはLINEサーバーの公開鍵を使用して署名検証する必要があり、その公開鍵は定期的に更新されるため、キャッシュ有効期限を24時間に設定する点です。

const jwksUrl = 'https://api.line.biz/oauth2/v2.1/certs';

const idToken = url.searchParams.get('id_token');

// 公開鍵をキャッシュから取得、なければLINEサーバーから取得

let jwks = await CACHE.get(jwksUrl);

if (!jwks) {

const res = await fetch(jwksUrl);

jwks = await res.json();

await CACHE.put(jwksUrl, jwks, { expirationTtl: 86400 });

}

// idTokenを検証

const decoded = await verifyJWT(idToken, jwks);

const userId = decoded.sub;

実装後の成果は、LINE経由で送信された申し込みフォームの提出から営業報告までの処理時間が従来の平均45分から8分に短縮され、同日中の対応完了率が65%から92%に向上しました。月間申し込み件数150件に対し、1日当たり約2件の追加対応が可能になり、営業スタッフの月間生産時間が約20時間削減されました。

あなたの状況に応じた次の行動

本記事の5パターンから自社に最適な選択肢を判定するには、以下の条件分岐に従ってください。

| 現在の状況 | 推奨パターン | 実装期間 | 初期費用 | 判定の次のステップ |

|---|---|---|---|---|

| 月間APIリクエスト100万件以上 + 複数バックエンド(CRM、ERPなど2個以上)連携が必要 | パターン1(APIゲートウェイ) | 約2週間 | $0(初期) | 実装開始。オリジン応答時間が平均3秒以上なら、同時にDurable Objectsキャッシング層の設計を進める |

| 月間アクセス集中(ピーク時1,000req/秒以上)+ 画像が豊富(月5GB以上) | パターン2(エッジキャッシング) | 約1週間 | $0(初期) | 実装開始。Image Resizing導入前に30日間の無料試用で効果測定を実施 |

| 会員制サービス、ECプラットフォーム運営中 | パターン3(認証・認可ロジック) | 約10日 | $0(初期3ヶ月) | 実装開始。LINE LIFF連携が必要な場合は、idToken検証の公開鍵キャッシュ戦略を並行実装 |

| 既存オンプレミスシステムとの統合を検討中 + 月間リクエスト50万件以下 | パターン1 + 静的IP接続 | 約1週間 | $0(IP許可リスト方式) | Tunnel導入を延期。Workersで直接統合の可否を最初に検証 |

| 複数バックエンド統合が必要 + 月間リクエスト2,000万件以上 | パターン1 + Durable Objectsキャッシング層 | 約3週間 | $5~20/月 | タイムアウト対策としてDurable Objectsの同期期間を3日設定。月額$20以内の費用で回収期間1ヶ月以内を見込める |

記事で学べることの最終確認

Cloudflare Workersの実装パターンは、「単に高速に動く」だけでは不十分です。自社の業務フロー・リクエスト数・バックエンドシステムの特性に合わせて適切なパターンを選定し、失敗事例の条件を把握した上で導入することで、初めて本来のメリット(月額コスト削減、レスポンス高速化、運用負荷軽減)が実現します。本記事の5パターンと3つの失敗事例を参考に、自社の条件に最も近い選択肢から着手し、3ヶ月後の効果測定(処理時間短縮、エラー率低下、月額費用実績)を実施することをお勧めします。

次の実装段階では、Cloudflare Workers の公式ドキュメントで詳細な仕様確認を、Durable Objects 設定ガイドでセッション管理の設計を、そしてImage Resizing APIで画像最適化の実装詳細を順に確認してください。京谷商会が支援してきた事例では、これら公式ドキュメントを読破した開発チームと、テンプレート頼みのチームとの間に、実装後3ヶ月時点で月額5万円以上のコスト差が生じています。