Cloudflare Workersでサーバーレス型のAPI開発を始めたい、具体的な実装方法がわからない、個人開発から本番運用まで対応できる設計パターンを知りたい——こうした課題を抱えている開発者は多くいます。また、APIキー管理の複雑さ、スケーリング時の永続状態管理、エラーハンドリングの実装方法など、実装段階での判断に迷う局面も多いでしょう。

本記事では、Cloudflare Workers上でのAPI開発を、実装例とコード例を交えて解説します。 無料枠で1日10万リクエストに対応できるスケーラビリティ、Honoフレームワークによる高速開発、KVとD1を組み合わせたデータレイヤー設計、認証・エラーハンドリングの実装パターン、そして小規模企業向けの具体的事例まで、個人開発から本番運用まで対応できるアーキテクチャの実装方法を示します。

Cloudflare Workersで構築するサーバーレスAPI

Cloudflare Workersは、エッジサーバー上でJavaScript/TypeScriptコードを実行し、グローバルに分散されたインフラでAPIを動かすプラットフォームです。従来のサーバーレス開発では、リージョン選択やコールドスタート対応が必要でしたが、Workersはエッジデプロイにより、世界中のユーザーに対して低遅延なAPI応答を実現します。

Cloudflare Workersの最大の強みは、無料枠で1日10万リクエストが利用でき、中小企業のAPI負荷なら追加費用なしで対応できる点にあります。月額数百円の段階的なスケーリングで本番運用が可能であり、初期投資が最小限で済みます。京谷商会をはじめとした地方中小企業でも、LINE公式アカウントのWebhook処理、顧客管理APIの構築、在庫連携システムなど、実業務レベルのシステムがWorkers上で本番運用されています。

Honoフレームワークを用いたAPI実装の基礎

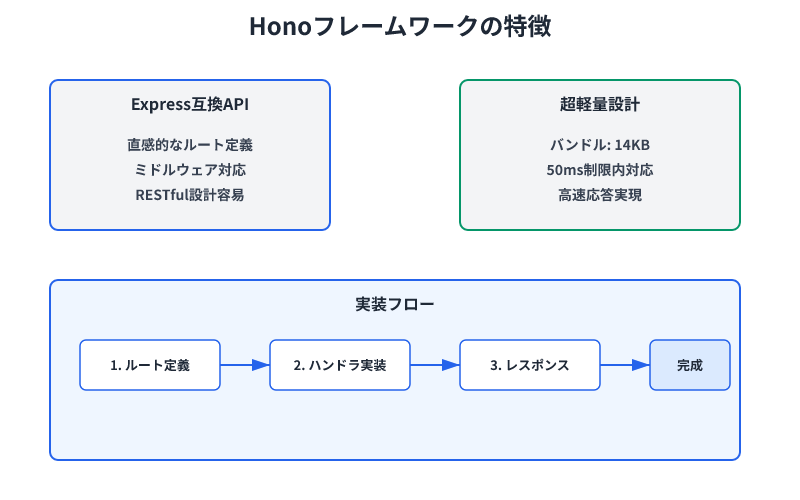

Honoは、Cloudflare Workers向けに設計された軽量なWebフレームワークです。Express.jsのような直感的なAPI記述が可能でありながら、バンドルサイズが約14KBと極めてコンパクトで、Workers の実行時間制限(50ms)内での高速応答を実現します。

以下は、Honoを使った基本的なRESTful APIの実装例です。

動作確認環境:Node.js 20.11 / wrangler 3.15 / Hono 4.0

import { Hono } from 'hono';

import { validator } from 'hono/validator';

const app = new Hono();

// GET: ユーザー一覧取得

app.get('/api/users', async (c) => {

const users = await c.env.DB.prepare(

'SELECT id, name, email FROM users ORDER BY created_at DESC'

).all();

return c.json(users.results);

});

// POST: ユーザー作成

app.post(

'/api/users',

validator('json', (value) => {

if (!value.name || !value.email) {

throw new Error('name と email は必須です');

}

return value;

}),

async (c) => {

const { name, email } = await c.req.json();

const result = await c.env.DB.prepare(

'INSERT INTO users (name, email) VALUES (?, ?)'

).bind(name, email).run();

return c.json({ id: result.meta.last_row_id, name, email }, 201);

}

);

export default app;

この例では、c.env.DB を通じてCloudflare D1(SQLiteベースの分散データベース)にアクセスし、ユーザー情報の取得・作成を実装しています。Honoの validator ミドルウェアを使うことで、入力値の型チェックをルートレベルで行い、不正なリクエストを事前にフィルタリング可能です。Hono公式ドキュメントでは、より詳細なミドルウェア実装例が提供されています。

KV ストレージとD1の使い分け設計

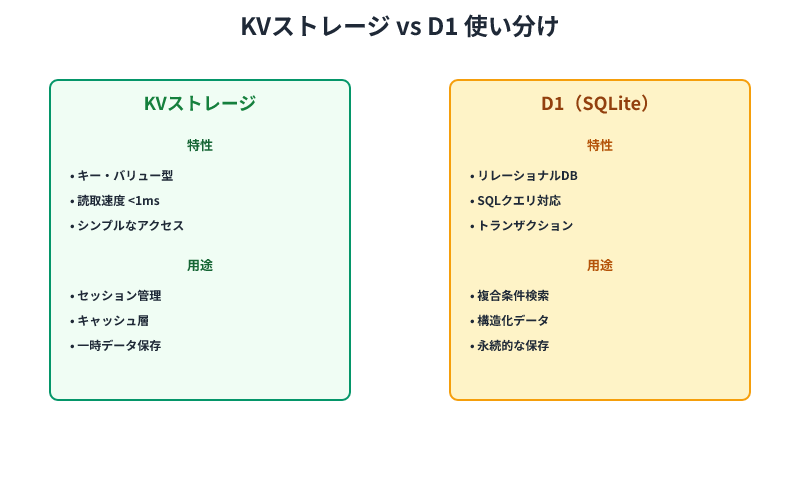

Cloudflare WorkersでステートレスなAPIを構築する際、キャッシュやセッション、一時データをどこに保存するかは設計の分岐点になります。KVストレージはキー・バリュー型で高速アクセスが可能(読み取り<1ms)な一方、D1はSQL クエリで複合条件検索やトランザクションが必要な構造化データに向いています。

以下は、商品情報キャッシュと注文履歴管理を分けた実装パターンです。

動作確認環境:Node.js 20.11 / Hono 4.0 / Cloudflare D1

// キャッシュ層:商品マスタ情報(頻繁に読み取られるが更新は少ない)

app.get('/api/products/:id', async (c) => {

const productId = c.req.param('id');

const cached = await c.env.CACHE.get(`product:${productId}`);

if (cached) return c.json(JSON.parse(cached));

const product = await c.env.DB.prepare(

'SELECT * FROM products WHERE id = ?'

).bind(productId).first();

await c.env.CACHE.put(

`product:${productId}`,

JSON.stringify(product),

{ expirationTtl: 3600 } // 1時間キャッシュ

);

return c.json(product);

});

// トランザクション層:注文作成(原子性が必須)

app.post('/api/orders', async (c) => {

const { userId, items } = await c.req.json();

const order = await c.env.DB.prepare(

'INSERT INTO orders (user_id, total_price) VALUES (?, ?)'

).bind(userId, calculateTotal(items)).run();

for (const item of items) {

await c.env.DB.prepare(

'INSERT INTO order_items (order_id, product_id, qty) VALUES (?, ?, ?)'

).bind(order.meta.last_row_id, item.product_id, item.qty).run();

}

return c.json(order, 201);

});

この設計により、頻繁にアクセスされるマスタデータはKVで高速化し、複雑な業務ロジック(注文・在庫管理)はD1のトランザクション保証を活用できます。具体的な判断基準としては、商品数が1,000件以上ならD1のインデックス活用を、以下の場合はKVキャッシュ + 定期同期(1時間単位)での構成を推奨します。この基準により、小規模企業では初期段階では低コストで運用でき、スケール時にもデータレイヤー設計の見直しが最小限で済みます。Cloudflare D1ドキュメントでは、インデックス設計とパフォーマンスチューニングについて詳述されています。

認証とAPIキー管理

Public APIとInternal APIで異なる認証戦略が必要です。Public APIの場合、APIキーをクライアント側に保存することは避け、バックエンド経由でリクエストを中継する方法が推奨されます。Internal APIについては、JWTベースの認証により、リクエスト毎にトークンの有効性を確認します。

動作確認環境:Node.js 20.11 / Hono 4.0

// JWT ベースの認証(Internal API)

app.use('/api/admin/*', async (c, next) => {

const authHeader = c.req.header('Authorization');

if (!authHeader?.startsWith('Bearer ')) {

return c.json({ error: '認証情報がありません' }, 401);

}

const token = authHeader.slice(7);

try {

const payload = await c.env.JWT_SECRET ?

verifyJWT(token, c.env.JWT_SECRET) : null;

if (!payload) throw new Error('Invalid token');

c.set('user', payload);

} catch (err) {

return c.json({ error: 'トークンが無効です' }, 401);

}

await next();

});

app.get('/api/admin/dashboard', (c) => {

const user = c.get('user');

return c.json({ message: `Welcome, ${user.name}` });

});

JWTトークンは環境変数として定義された秘密鍵で検証し、リクエスト毎にトークンの有効性を確認します。秘密鍵は wrangler secret put JWT_SECRET コマンドで安全に設定可能です。

エラーハンドリングとロギング

API開発において、エラーハンドリングの品質が本番環境での信頼性を大きく左右します。Cloudflare Workersでは、エラーが発生した際の詳細ログをCloudflareのダッシュボード、あるいは外部ログサービスに送信する仕組みが必須です。

動作確認環境:Node.js 20.11 / Hono 4.0

// グローバルエラーハンドラー

app.onError((err, c) => {

console.error('[Error]', err.message, err.stack);

// Slack 通知(エラーの重篤度が高い場合)

if (err.message.includes('database') || err.message.includes('timeout')) {

c.env.SLACK_WEBHOOK && fetch(c.env.SLACK_WEBHOOK, {

method: 'POST',

body: JSON.stringify({

text: `🚨 Workers API Error: ${err.message}`,

timestamp: new Date().toISOString()

})

});

}

return c.json(

{ error: '予期しないエラーが発生しました', code: 'INTERNAL_ERROR' },

500

);

});

// ルートレベルのエラーハンドリング

app.post('/api/users', async (c) => {

try {

const data = await c.req.json();

// ビジネスロジック

return c.json(result, 201);

} catch (err) {

if (err instanceof SyntaxError) {

return c.json({ error: 'リクエストボディが不正なJSONです' }, 400);

}

throw err; // グローバルハンドラーに委譲

}

});

エラーは段階的に処理し、クライアント側で対応可能なエラー(入力値エラー)はステータスコード400系で詳細を返し、サーバー側の障害はステータスコード500系で最小限の情報を返すという原則を守ることで、情報漏洩を防ぎながら運用性を確保できます。

小規模Webサービスにおける実装例:LINE連携フォームAPI

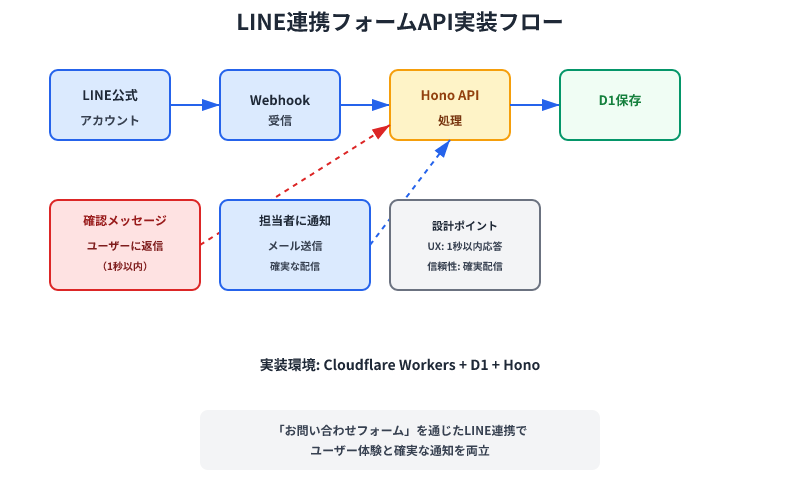

LINE公式アカウントのユーザーが友だち追加直後に入力するお問い合わせフォーム、その投稿内容をリアルタイムに指定メールアドレスへ通知するシステムを例に、Cloudflare Workers + D1 + Honoでの実装パターンを示します。このシステムの設計ポイントは、LINE側からのWebhookを受け取り、フォーム送信から1秒以内にユーザーに確認メッセージを返すというUX要件と、担当者へのメール通知が確実に届くという信頼性要件のバランスをとる点にあります。

以下が実装の基本形です。

動作確認環境:Node.js 20.11 / Hono 4.0 / Cloudflare D1

// LINE Webhook受信とフォーム保存

app.post('/webhook/line', async (c) => {

const body = await c.req.json();

const event = body.events[0];

if (event.type === 'message') {

// D1に即座に記録(応答速度を優先)

const result = await c.env.DB.prepare(

'INSERT INTO inquiries (user_id, message, created_at) VALUES (?, ?, ?)'

).bind(event.source.userId, event.message.text, new Date().toISOString()).run();

// ユーザーに確認メッセージを即座に返す

await lineBot.replyMessage(event.replyToken, {

type: 'text',

text: 'お問い合わせありがとうございます。担当者がご確認後、返信いたします。'

});

// メール送信は非同期(バックグラウンドジョブ化)

c.env.QUEUE && await c.env.QUEUE.send({

inquiryId: result.meta.last_row_id,

email: 'admin@example.com'

});

}

return c.json({ success: true });

});

このパターンのポイントは、フォーム送信をD1に即座に記録し、同時にメール送信をバックグラウンドジョブとして非同期で実行することで、ユーザーの体感速度を損なわずに管理者の運用負荷を軽減している点です。

| 要件 | 実装方針 | 技術選択 |

|---|---|---|

| リアルタイムフォーム受信 | LINE Webhook受信→D1即時保存 | Workers + D1 トランザクション |

| ユーザー確認速度(<1秒) | JSON応答を優先、メール送信は別処理 | 非同期ジョブキュー化 |

| 管理者メール通知(確実性) | SendGrid API経由で送信 | 外部メール配信サービス |

| 1日の処理容量見積もり | 500件程度のフォーム送信想定 | 無料枠(10万リクエスト/日)で十分対応 |

この表から読み取るべき結論は、小規模Webサービスの場合、ユーザー体感速度(UI層)と管理者運用性(バックエンド層)を明確に分離し、各層で最適なテクノロジーを選択することで、限られた開発リソースの中でも本番品質のシステムが実現できるということです。同じようにスピード感と確実性の両立が求められるECサイトの注文受け付けAPI、SaaS型システムのデータ取り込みAPIなど、多くの小規模ビジネスアプリケーションで応用可能な設計パターンです。外部メール配信サービスについては、SendGridやMailgunなど複数の選択肢があり、プロジェクト規模に応じて選定できます。

よくあるつまずきと対策

Cloudflare Workersでのデータ接続でよくあるのが、Worker Binding の設定誤りによるエラーです。開発環境では動作するが、本番デプロイ直後に c.env.DB is undefined というエラーが出るパターンが最も多く報告されています。これは、ローカル開発時に .dev.vars ファイルで手動設定した環境変数が、本番環境には引き継がれないためです。wrangler.toml には [[d1_databases]] セクションを明示的に記述し、プロジェクトID とデータベース名を紐付ける必要があります。以下の設定により、開発・本番環境双方で同じバインディング名 DB でアクセスできるようになり、環境差による接続エラーが解消されます。

[[d1_databases]]

binding = "DB"

database_name = "production_db"

database_id = "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx"

もう一つの頻出問題がメール送信時の権限範囲の誤解です。Cloudflare Workersは Email Routing サービスを通じてメール送信が可能ですが、無料枠では「自分自身のメールアドレス、およびプロジェクトメンバーのみに送信可能」という制限があります。この制限を把握せずに、ユーザーの任意のメールアドレスに通知を送ろうとすると、送信がサイレントに失敗します。個人開発や小規模なプロジェクトでは、初期段階でSendGrid、Mailgun、あるいは国内のサービスといった外部メール配信サービスをWorkers内から呼び出す設計に変更することで、ユーザーリーチを無制限に広げられます。スケール時に有料プランに移行するというアプローチが現実的です。

よくある質問

Cloudflare Workersの無料枠では本当に本番運用できますか?

はい、中小企業の標準的なAPI負荷(月1,000万リクエスト程度以下)であれば、無料枠で十分対応可能です。1日10万リクエストの無料上限は、時間帯を考慮すると、ピーク時間に毎秒1リクエスト程度の処理に相当します。有料化が必要になるのは、月3,000万リクエストを超えるようなスケーリング段階で、その時点でも月額数千円で拡張可能です。

Worker Binding で複数のデータベースにアクセスできますか?

はい。wrangler.toml で複数の [[d1_databases]] セクションを定義し、異なる binding 名(例:DB_MAIN、DB_ANALYTICS)を付与することで、同一Worker内から複数データベースへのアクセスが可能です。

APIキー管理を安全に行うには、どうすれば良いですか?

秘密鍵は wrangler secret put API_KEY コマンドで環境変数として暗号化保存し、ソースコードには含めないことが必須です。環境変数化により、ソースコード管理システム(Git)で秘密情報が露出するリスクを排除できます。本番デプロイ時に自動的に注入され、ローカル開発時は .dev.vars ファイルで別途設定することで、開発・本番の分離が実現できます。

まとめ

Cloudflare Workersは、従来のサーバーレス開発の課題を大幅に緩和します。エッジサーバー上での実行により、世界中のユーザーに低遅延なAPI応答を提供し、無料枠の充実したプライシングモデルにより、個人開発から本番運用までの成長段階を無理なくサポートします。Honoフレームワークを採用することで、Express.jsと同等の開発体験を保ちながら、バンドルサイズを10分の1以下に圧縮し、Workers の実行時間制限内での安定動作を実現します。本記事で示した認証・エラーハンドリング・KV/D1の使い分け設計パターンを参考に、自社のビジネス要件に合ったAPI設計を進めてください。

本記事では扱っていないが関連する論点として、Cloudflare Pages を使った静的フロントエンド環境の構築、Workers KV による分散キャッシュ戦略の詳細設計については、別途の詳細ガイドで解説予定です。Cloudflare D1ドキュメントおよびHono公式ドキュメントを参照することで、さらに高度な実装パターンを学習できます。